Spoofing, Sniffing, furto d’identità sono solo alcune delle vulnerabilità cui è soggetto un sistema di telefonia IP aziendale.

Come avviene per ogni altra tecnologia basata sull’impiego della rete Internet, anche quando si parla di telefonia VOIP e protocollo IP è necessario prestare particolare attenzione alle potenziali vulnerabilità in termini di sicurezza (se vuoi approfondire l’argomento VOIP e IP telephony, qui parliamo del nostro servizio a riguardo).

I protocolli di telefonia IP possono essere soggetti a una vasta gamma di attacchi di basso livello, tra cui:

- Il dirottamento di sessione, anche detto session hijacking, che consente ad un hacker di accedere ad una sessione web per trafugarne i dati;

- Il furto d’identità;

- Lo Spoofing che permette ad un hacker di accedere alla rete tramite un indirizzo IP falsificato;

- Lo Sniffing che autorizza l’intercettazione di tutti i dati dell’utente attraverso l’utilizzo di software.

Poco tempo fa, siamo intervenuti a supporto di un cliente che, incautamente, aveva pubblicato su Internet il proprio centralino per permettere ai dipendenti di utilizzare il numero interno “da casa”. Dalla Bulgaria, una volta scoperta la lacuna, sono riusciti a impiegare quelle linee telefoniche per chiamare in tutto il mondo. Il problema principale è stato che il cliente si è accorto della situazione solo quando si è visto recapitare una bolletta telefonica da migliaia e migliaia di euro.

Qui il problema di sicurezza e di approccio olistico è evidente. Il cliente non pensava agli utenti, ma gli utenti portano con sé dati e soldi.

Vediamo quindi come salvaguardare il sistema di telefonia IP aziendale evitando questi attacchi.

FRODI SUI CENTRALINI VOIP: TROVARE LE FALLE E PROTEGGERE I SISTEMI

Le frodi di telefonia IP vengono compiute attraverso l’individuazione di una lacuna nella sicurezza in un sistema VoIP, intercettando le rotte associate a un determinato account. Gli hacker utilizzano strumenti, di complessità variabile, e generatori di credenziali per inviare le chiamate a un sistema telefonico aziendale.

Per far fronte ai tentativi di frode, i migliori produttori di IP-PBX implementano ormai da tempo sistemi di Anti Hacking in grado di rilevare gli attacchi di questa natura e bloccarli.

I più frequenti sono:

- Adozione di una Black List dinamica su IP in grado di identificare i tentativi di autenticazione fraudolenta e di bloccare gli indirizzi IP intercettati in modo temporaneo o permanente;

- Possibilità di limitare gli interni alla sola autenticazione attraverso la LAN, escludendo le richieste sul lato WAN;

- Possibilità di escludere in via preventiva, qualora non siano utilizzate, le rotte di chiamata destinate a specifici paesi esteri;

- Costante aggiornamento del sistema e di nuovi sistemi di sicurezza.

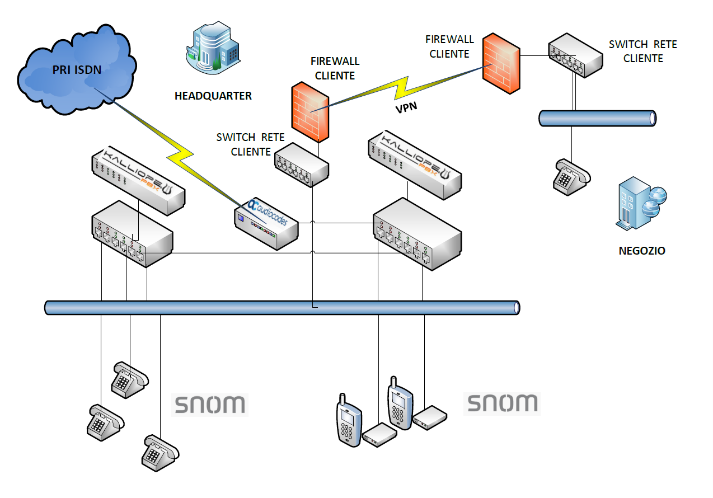

Di seguito, un esempio di implementazione, seria e studiata, di un sistema di sicurezza per la telefonia su protocollo IP per una famosa azienda veneta e i suoi negozi:

Amministratore Unico di 3CiME Technology